9TO5MAC Protection Bite se le ha traído exclusivamente Mosile, la única plataforma unificada de AppleEl Simplemente hacemos dispositivos Apple para trabajar-Radi y Enterprise. Nuestros métodos integrados únicos para la gestión y la protección combinan el EDR de generación ordenado, la confianza cero dirigida por IA y el MDM de Apple más potente y moderno del mercado combinan soluciones de protección sofisticadas específicas de Apple para la gestión de los derechos exclusivos y modernos. El resultado es una plataforma automática unificada de Apple que actualmente es creíble por más de 45,000 compañías para preparar millones de dispositivos Apple sin ningún esfuerzo y costo asequible. Solicitud de su examen extendido Hoy y comprende por qué Mosile es todo lo que necesitas hacer con AppleEl

Si se actualiza a iOS 26, sabe que los cambios de diseño de vidrio líquido y la sobrecarga visual son inaceptables. Pero desde el punto de vista de seguridad, especialmente una característica me ha extendido el interés y aparentemente está en el radar: una nueva configuración de permisos para accesorios con cable. Esta característica descuidada puede ser la defensa más práctica enviada por Apple año tras año.

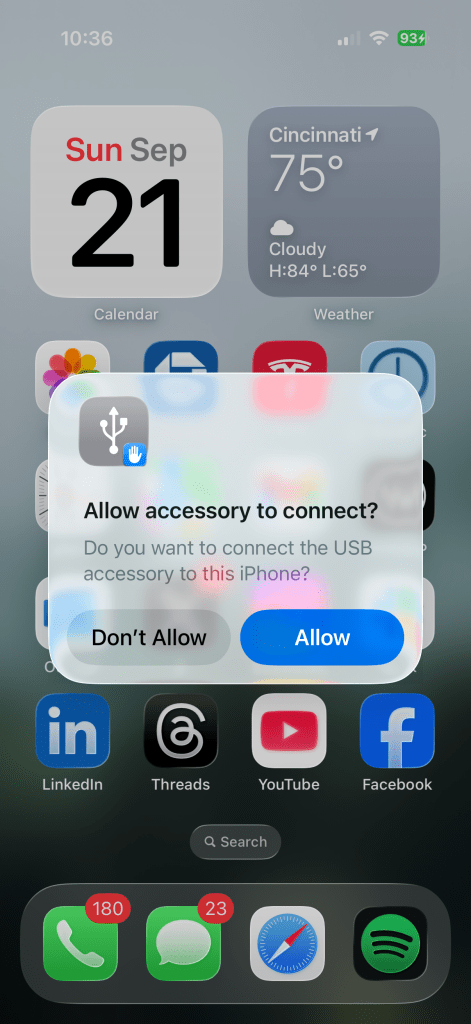

En iOS 26, cada vez que conecte los accesorios con cable, el sistema le insta a transferir datos a permiso o negación. Si no permite que “no permita” el teléfono cobra el teléfono, todos los datos bloquean el flujo. Si toca “Permitir”, puede comenzar a contactar a su iPhone, ya sea un cable de carga, un muelle u otro dispositivo.

Si el teléfono está bloqueado, iOS 26, no permitirá que el dispositivo no desbloquee el dispositivo y envíe ningún dato de accesorios hasta que esté confirmado. La carga aún funciona, pero si no tiene un permiso claro para mantener documentos, fotos o cualquier otro datos.

Este es un paso en la dirección correcta contra el riesgo como el Juice Jacking. Con el nuevo aviso, los atacantes golpearon un muro a menos que permitas activamente la conexión.

También puede ajustar el comportamiento en la configuración. Incluye las opciones Siempre preguntar, Pide nuevos accesorios, Permitir automáticamente si se desbloqueaY Siempre permitirEl

Idealmente, cuando alguien parece una estación de carga pública segura en el aeropuerto o la estación de tren, reduce el riesgo de infección o robo de datos. Esto no evitará ningún ataque, pero te obliga a romper y pensar “permitir” en un accesorio desconocido. Y dado que la carga todavía funciona, la mayoría de los usuarios no se oponen a elegir “no permitir”.

Mi único agarre es una gran palabra rápida. No aclara genéricos y amenazas. Mensaje “Permitir la conexión de accesorios” La aprobación de la carga puede ser fácilmente incorrecta, lo que ocurre independientemente de cuál. Dado que se entiende como protección y protección de la privacidad, Apple puede hacer mucho mejor para explicar el riesgo.

Si no crees que el Juice Jacking es un problema real, échale un vistazo DIOS MÍOE, que es seriamente indiscriminado de crear Apple oficial.

Puedes probarlo en la parte inferior Configuración> Privacidad y protección> Accesorios de embalsadoEl

Gracias por leer la mordedura de protección en 9to5mac una columna semanal centrada en la protección. Cada semana, Orin waichulis Los datos proporcionan información sobre la privacidad, descubren las debilidades y destacan la amenaza emergente de los enormes ecosistemas de Apple en más de 2 mil millones de dispositivos activos.